- 「ソラコム」がスイングバイIPOを実現、東証グロース市場上場承認 - 2024-02-22

- (更新)結果速報 LAUNCHPAD SEED#IVS2023 #IVS #IVS @IVS_Official - 2023-03-09

- 「始動 Next Innovator 2022」締め切りは9月5日(月)正午ー経産省・JETRO主催のイノベーター育成プログラム #始動2022 - 2022-09-01

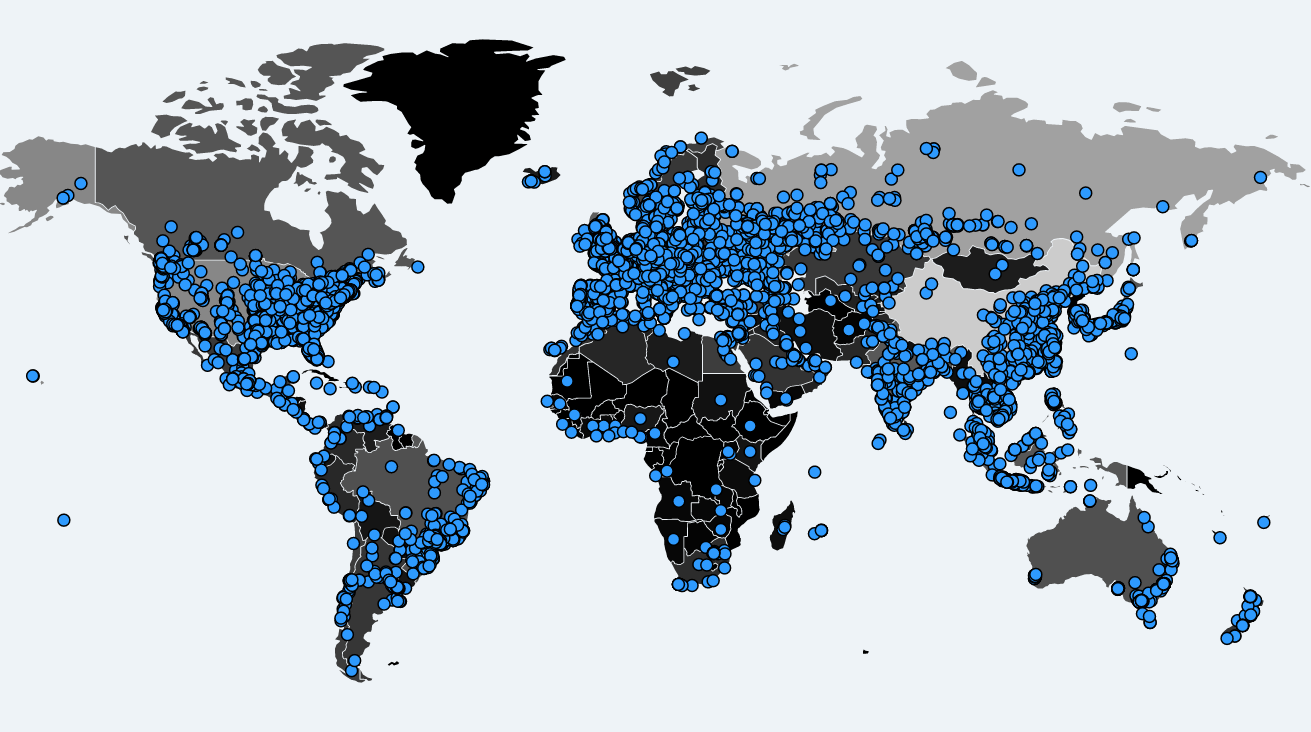

先月(2017年5月)に世界中で猛威を振るった身代金要求型ウイルス=通称ランサムウェア「WannaCry」(2分でわかるランサムウェア「WannaCry」の現在、古いバージョンのWindowsでは対策必須)の悪夢が再び世界を震撼させています。

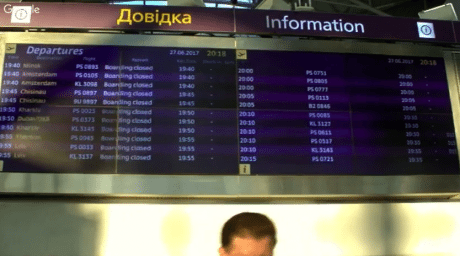

現在、EU各地やロシアなどで攻撃しているのは「WannaCry」と同じタイプのランサムウェアの新種とみられています。報道によるとウクライナが最も深刻な被害を受けているとのことで「ウクライナ中央銀行」や「ウクライナ国営通信」、地方自治体が運営する地下鉄、「ボリシェル空港」、ATMやキオスク端末などへの影響が発表されています。原子力発電所の操業に影響があり、手作業による放射線モニタリングに切り替えたという報道もあります。

ウイルスは「NotPetya」もしくは「Petya」と呼ばれているらしく(複数の呼び名があるなど、今後変動する可能性あり)、組織内ネットワークなどから侵入し、感染するとコンピュータの重要データを勝手に暗号化して使用不能にしてしまうものです。解除するには要求された所定の身代金を送金するしかないとされています。Kasperskyの調査によれば現在分かっているだけで2000ユーザーが被害を受けているとのこと。

調査期間などの報告によると、このランサムウェアは「WannaCry」で使用されたEternalBlueという攻撃方法(「ランサムウェアWannaCryの攻撃方法を開発したのは米政府機関」、米マイクロソフト経営陣が批判)を使っているとみられており、依然として対策不十分なWindows機器が残っているを見られることを踏まえると被害はさらに拡大すると考えてもおかしくありません。

このランサムウェア「Petya/NotPetya」の身代金送付先ビットコインアドレスには現在、日本円で90万円超が送金されていることが確認できます。送金後にコンピュータシステムが復旧するかどうかの確認はとれていませんが、送金金額はみるみる上がっている状態です。

なお、当のウクライナ政府は、公式アカウントで自虐的な投稿を行っています。

Some of our gov agencies, private firms were hit by a virus. No need to panic, we’re putting utmost efforts to tackle the issue ? pic.twitter.com/RsDnwZD5Oj

— Ukraine / Україна (@Ukraine) 2017年6月27日

【関連URL】

・Petya cyber attack: Ransomware spreads across Europe with firms in Ukraine, Britain and Spain shut down

http://www.telegraph.co.uk/news/2017/06/27/ukraine-hit-massive-cyber-attack1/